- כונן הפלאש נפתח כקיצור Windows 10. הווירוס יוצר קיצור דרך לכונן הבזק בכונן הבזק. כונן הפלאש נפתח...

- שיקולי הגנה

- כאשר אתה מביא כונן הבזק עם תווית השורש, אתה צריך

- טיפול של הנגיף מהקורא (השיטה לא עובדת.ב 10/02/2015)

- ��ה לעשות אם התיקיות הפכו לקיצורי דרך? הוראות שלב אחר שלב.

- הסר את הווירוס מהפעלה

- ��דוע וירוסים כאלה לעיתים רחוקות להבחין אנטי וירוס?

כונן הפלאש נפתח כקיצור Windows 10. הווירוס יוצר קיצור דרך לכונן הבזק בכונן הבזק. כונן הפלאש נפתח כקיצור Windows 10. הווירוס יוצר קיצור דרך לכונן הבזק בכונן הבזק.

בעבודה, וירוס מעניין התגנב למחשבים. הוא יוצר קיצור דרך לכונן הבזק בכונן הפלאש עצמו, וכאשר אדם מתחבר לכונן הבזק כזה, הוא חושב שזה תקלה לא מזיקה ומנהל את קיצור הדרך. ואת קיצור בתורו מבצעת את קוד זדוני נרשם המאפיינים, ולאחר מכן רק פותח את התיקיה עם הקבצים למשתמש. תוכנות אנטי וירוס הוכיח את עצמו חסר אונים, החלטתי לנסות לתקן בעצמי את הצרות.

הווירוס מתפשט רק באמצעות כונני הבזק מסוג USB.אז, אם אתה הולך ל- Google עם בקשה.הווירוס יוצר קיצור כונן הבזק בכונן הבזק. )), שבו אנשים מתבקשים להסיר את השטויות האלה. כדי לחסל את הווירוס שיוצר קיצור דרך לכונן הבזק בכונן הבזק, עליך לשלוח דוחות סריקה של המחשב, ולאחר מכן פעל לפי ההנחיות של גורואים וזהו. מה לעשות אם כל הפארק היה נגוע טכנולוגיית מחשב ? זה מאוד יקר לשלוח דוח על כל מחשב, כי לא כל העובדים יכולים לעשות זאת. כן, ולטפל כונני פלאש ללא יוצא מן הכלל, מדי, כל הטחורים בזמן. לחלופין, החלטתי לנסות ללמוד את הנגיף הזה בכוחות עצמי. לשם כך, התקן חלונות וירטואליים - - ב VirtualBox, נגוע בו עם כונן הבזק נגוע. עכשיו אני מחפש אוניברסלי דרך קלה ניקוי מחשבים מהווירוס שיוצר קיצור דרך לכונן הבזק על כונן הבזק, וגם להגן על המערכת מפני התקשורת USB נגוע.

שיקולי הגנה

פתח את התוכן של כונן הבזק כדי לעקוף את ההשקה של קיצורזדוני.כמו שאמרתי קודם, הנגיף מתפשט רק באמצעות התקני USB על ידי הפעלת קוד הפעלה מן המאפיינים קיצור. כדי לפתוח את כל הקבצים המוסתרים, אתה יכול להשתמש בסקריפט הבא: attrib "*" -s -h -a -r / s / d שמור אותו run.bat ולשמור אותו נוח. השבת התקני USB Autorun כדי להשבית את ההפעלה האוטומטית של USB-ROM ו- CD-ROM, עליך לערוך את הרישום 1. "התחל" - "הפעלה" ולכתוב "regedit"; 2. פתח את הנתיב HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies 3. עבור אל הקטע Explorer, ואם לא, צור סעיף חדש ולשנות את שם "Explorer" 4. בסעיף "Explorer", ליצור את המפתח NoDriveTypeAutoRun ולהזין את הערך של המפתח 0x4 להשבית הפעלה אוטומטית של כל ההתקנים נשלפים.

כאשר אתה מביא כונן הבזק עם תווית השורש, אתה צריך

- להריץ run.bat לשורש של כונן הבזק ולהפעיל אותו;

- לאחר מכן נפתח קבצים בלתי נראים רבים, כולל תיקיה עם שם ריק, שבו הווירוס הוריד את כל הקבצים;

- להיפתח השירות בחינם - - מתוך Microsoft Explorer Explorer ולמצוא באמצעות CTRL + F קישור autorun, אנו להשלים את התהליך;

- עכשיו זה נשאר להסיר מן השורש את כל הקבצים למעט תיקייה זו.

- עבור לתיקיה והעבר את התוכן שלה לרמה גבוהה יותר, כלומר. אל שורש המקל.

זה כל מה שיש לי. אני מקווה בקרוב מידע טרי

טיפול של הנגיף מהקורא (השיטה לא עובדת.ב 10/02/2015)

תוכנית UsbFix עזרה (LINK_REDDED) הורד הגרסה האחרונה ולחץ על הרחמים "נקי". בזהירות, מנקה את כל מיותר ההפעלה. תודה רבה לך! אני חושב שהמידע יהיה רלוונטי למבקרים! הערה מ 2 אוקטובר 2015: מחק את הקישור לתוכנית. עכשיו לא ניתן להוריד אותו, אבל יש הפניה נצחית מאתר אחד למשנהו. אגב, יש לנו את זה וירוס איכשהו מת בהדרגה. כולם העתיקו לעצמם את התסריט שכתב כדי לבדוק את כונני הפלאש, בכל פעם שניקו ונסקו. וגם מאנשים שתמיד מביאים מכשירים נגועים - הם סירבו לקחת אותם. וכך זכתה זיהום זה.

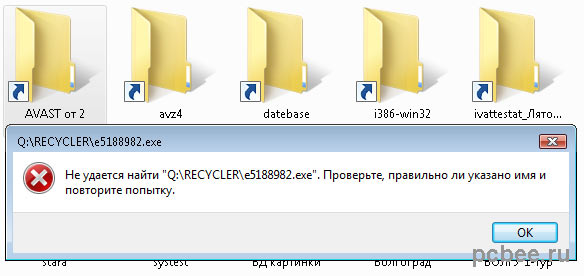

המצב נראה כך: היו תיקיות על כונן הבזק, אבל הם הפכו באורח פלא לקיצורי דרך, כלומר. קבצים עם סיומת lnk. כאשר תנסה לפתוח קובץ כזה, תופיע הודעה:

ב במקרה זה "Q" הוא שם הדיסק הנשלף (כונן הבזק), ייתכן שיש לך עוד אחד. התווית מפנה אותנו לתיקיה עם קובץ ההפעלה (exe exte), שהוא וירוס.

מה בדיוק קרה: כתוצאה מהווירוס, כל התיקיות הוקצו תכונות "מערכת" ו "מוסתר", כלומר. הם נשארו על כונן הבזק, אבל אנחנו לא יכולים לראות אותם באמצעות ממשק המשתמש הגרפי של Windows. במקום תיקיות, תוויות הופיעו עם שמות של אותו שם שמוביל לקובץ עם הנגיף.

��ה לעשות אם התיקיות הפכו לקיצורי דרך? הוראות שלב אחר שלב.

באינטרנט, נתקלתי פתרון לבעיה על ידי שינוי התכונות של תיקיות (למעשה, תיקיה הוא קובץ) באמצעות שורת הפקודה. עבור משתמשים שאינם חברים שורת הפקודה אני מציע דרך חלופית - משמש למטרה זו מנהל הקבצים FAR. מנהל זה תמיד נוח לנו על היד כבר השתמשנו בו בעת עריכה. מארחים קובץ (וידאו אני לא יכול ללכת לכיתה.

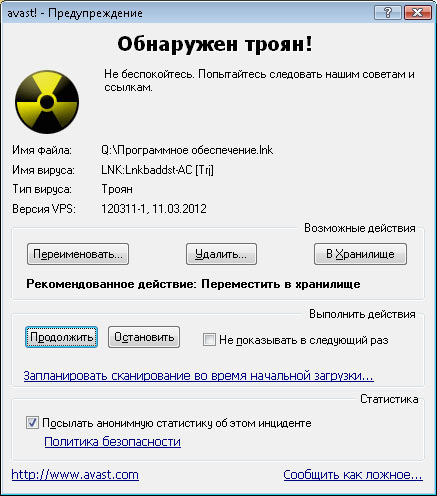

שלב 1. בדוק את כונן הבזק עבור וירוסים. בדקתי אנטי וירוס 4.8 מקצוע. כל "שמאל" תוויות נמחק, ואמר כי הוא סוס טרויאני LNK.

Avast הוציא את כל הקיצורים "שמאל"

אם האנטי וירוס שלך משאיר קיצורי דרך תיקיות במקום, למחוק אותם בעצמך, הם לא נחוצים.

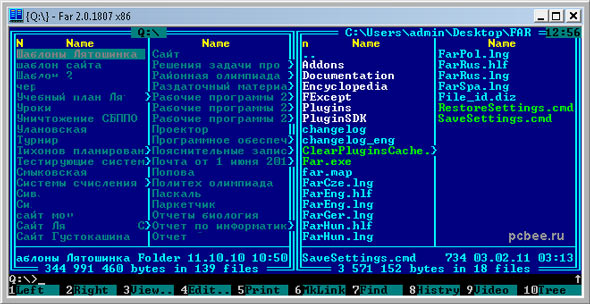

שלב 2. הורד את מנהל FAR, הוצא את הארכיון והפעל את הקובץ Far.exe;

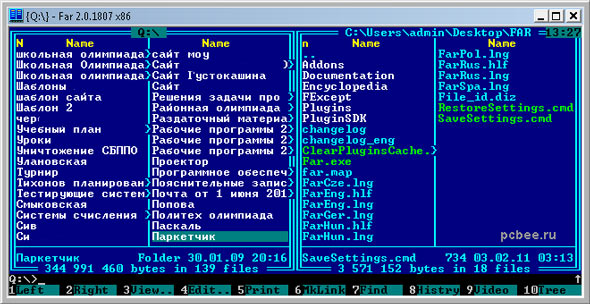

שלב 3. עבור אל דיסק נשלף (כונן הבזק). כדי לבחור דיסק, השתמש במקשי Alt + F1 ;

הכל מוסתר קבצי מערכת (פאנל שמאלי) מודגשות בכחול כהה - זוהי התיקייה "נעלמה" שלנו.

כל קבצי המערכת מוסתרים (פאנל שמאל) מודגשים בכחול כהה - זה תיקיות "אבודים" שלנו.

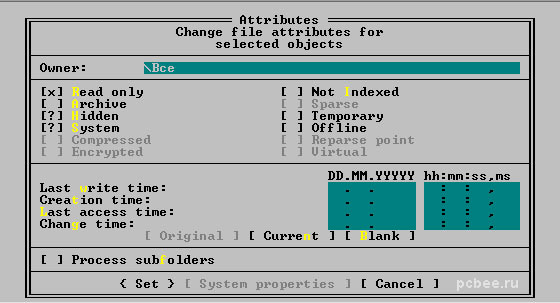

שלב 4. כדי לא לשנות את התכונות של כל תיקיה בנפרד, להזמין את כולם בבת אחת: בחר את הקובץ הראשון מהרשימה הראשונה, ולאחר מכן לחץ על כפתור הוסף במקלדת והחזק עד שמות של כל הקבצים שמעניינים אותנו מודגשים בצהוב.

בחירת קבוצת קבצים במנהל FAR

שלב 5. הקש על המקש F4 במקלדת (או על הלחצן עריכה ב- FAR). בתפריט שנפתח, הסר את השלטים (סימן שאלה, צלב) בפסקאות:

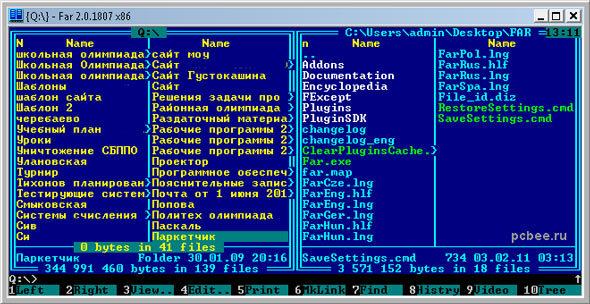

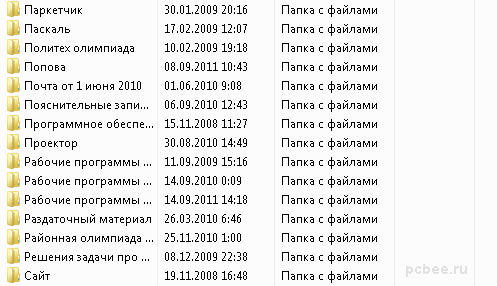

אם עשית הכל נכון, צבע שמות הקבצים ישתנה מכחול כהה ללבן.

לאחר שינוי תכונות, צבע שמות התיקיות הפך לבן

עכשיו אתה יכול ללכת לכונן הבזק מסוג USB תחת Windows ולוודא כי הכל מוצג ללא בעיות.

לאחר שינוי התכונות, כל התיקיות יהיו זמינות שוב.

אני מציע לך לשמור מנהל הקבצים FAR מנהל תמיד בהישג יד, כך יהיה, אם יש צורך, לעקוף את המגבלות של Windows על שינוי קבצים.

כפי שאתה מבין, באמצעות מנהל FAR, אתה יכול גם לעשות את ההליך ההפוך, כלומר. להסתיר את הקבצים שלך על כונן הבזק ממשתמשים חסרי ניסיון.

לסיום, אני רוצה לומר תודה למתכנת יוג'ין רושל, שיצר את מנהל FAR ואת RAR ידועים WinRAR archivers.

יבגני מוקוטנוב

הקבוצה הראשונה, להיזהר בעתיד. אין לפזר את כונן הפלאש ימינה ושמאלה. כרגע, המחשב שלך הוא ללא וירוסים, כך לקרוא את שאר החומר אינו הכרחי בשבילך. הקבוצה השנייה - המשך לקרוא, אם ברצונך להסיר את הווירוס שהפך את התוכן של כונן ההבזק לקיצורי דרך.

הסרת הווירוס תכלול שני כיווני התקפה:

- הסר את הווירוס מהמחשב.

- הסר וירוס מכונן הבזק.

אחד הווירוסים האלה פעיל, השני לא. ראשית, בואו להתמודד עם פעיל, כי זה יהיה כל הזמן מקל את המקל בהגה. אתה יכול לקרוא את המאמר שלי על איך להסיר וירוסים, יש די נגיש עקב תהליך של הסרת וירוסים, אשר יכול וצריך לשמש במקרה זה. כמו כן, באפשרותך לחפש וירוס בכרטיסייה תהליכים בחלון מנהל המשימות. תהליך נגיף נושא שם קלוש למדי. אין בזה שום היגיון, זה אברכדברה פשוטה. תוכל למצוא את המיקום של קובץ זה . אז יש שתי דרכים לעשות את זה:

- אתה בטוח שזה וירוס. במקרה זה, עצור תהליך זה ולהסיר את הנגיף.

- אתה לא בטוח שזה וירוס. במקרה זה, להפסיק את התהליך.

אז את כונן הבזק, התוכן של אשר הפך תווית אחת, יש לנקות באופן שנדון לעיל. ושוב אני שואל, לא לגעת כל תווית, אחרת כל המבצע יירד לטמיון. לאחר מכן, הסר וחבר מחדש את כונן הבזק מסוג USB. אם אתה לא רואה קיצורי דרך בו הכל נראה ברור, אז עשית הכל נכון.

הסר את הווירוס מהפעלה

אבל מוקדם מדי להירגע. מי פשוט הפסיק את התהליך צריך ללכת לתיקייה שבה הנגיף נמצא ולמחוק אותו. אתה גם צריך לנקות את autoload. איך לעשות את זה ניתן למצוא באותו מאמר על איך להסיר את הנגיף. יש צורך לנקות את autoload של המחשב הן עבור הקבוצה הראשונה והשנייה.

לאחר שעשיתי זאת, אני בדרך כלל מחדש את המחשב. ואז הוא בדק שוב את כונן הפלאש שוב - אם התוויות יופיעו או לא. אני ממליץ לך לעשות את אותו הדבר.

��דוע וירוסים כאלה לעיתים רחוקות להבחין אנטי וירוס?

רבים, שראו קיצורי דרך כאלה, מנסים לסרוק את המחשב ואת כונן הבזק מסוג USB בעזרת אנטי וירוס. אבל, בעצם, ללא הועיל. למה כי הגוף של וירוס שהופך תיקיות לקיצורי דרך הוא קובץ bat רגיל המכיל פקודות שהמשתמש יכול לבצע הן בממשק הגרפי והן במסוף. וגם את האנטי וירוס לא צריך להפריע למשתמש לעבוד. ו-וירוסים עטלפים הם בדיוק אותו דבר ונופלים תחת כלל זה. קביעת כי בתוך הקובץ בת - קוד לא רצויות או פקודות מזיק - הוא די קשה. אתה יכול לאמת את זה על ידי הניסיון שלך אם אתה מנסה ליצור וירוס עטלף רגיל.

אם סבלת וירוס זה ואתה רוצה למנוע כל כרטיס פלאש אחר מלהיות מחובר למחשב, אתה יכול

?ה לעשות אם התיקיות הפכו לקיצורי דרך??דוע וירוסים כאלה לעיתים רחוקות להבחין אנטי וירוס?